「DDoS攻撃、800円でやってあげる」が成り立つワケ:半径300メートルのIT

【中古】 上級英文法 例外・不規則変化・紛らわしい語法の集中攻撃/成田修司【著】

日本史好きの会計士が、日々の考察をつづるブログ。社会人の豆知識、歴史の再探求、子供へのうんちく、等の一助として。学ぶ事の楽しさと共に。日本が世界を驚愕させた3日間から、戦後の歴史では語られない、日本海軍と零戦と当時の世界情勢を見る。

『通常攻撃が全体攻撃で二回攻撃のお母さんは好きですか?』より「大好真々子」が6月に発売予定!

![【中古】アニメ系トレカ/U/COMMAND/ゾイド スクランブル トレーディングカードゲーム 96/99[U]:集中攻撃](https://thumbnail.image.rakuten.co.jp/@0_mall/surugaya-a-too/cabinet/8271/gg721128m.jpg?_ex=300x300)

【中古】アニメ系トレカ/U/COMMAND/ゾイド スクランブル トレーディングカードゲーム 96/99[U]:集中攻撃

![〔状態A-〕ダウナードマジシャン【クォーターセンチュリーシークレット】{RC04-JP036}《エクシーズ》 [ダウナードマジシャン]](https://www.cardrush.jp/data/cardrush/product/20230217_c72ea2.jpg)

〔状態A-〕ダウナードマジシャン【クォーターセンチュリーシークレット】{RC04-JP036}《エクシーズ》 [ダウナードマジシャン]

【中古】アニメ系トレカ/エレアル旅団/カードダスマスターズG オリジナルトレーディングカードゲーム カオスギア No.52:集中攻撃

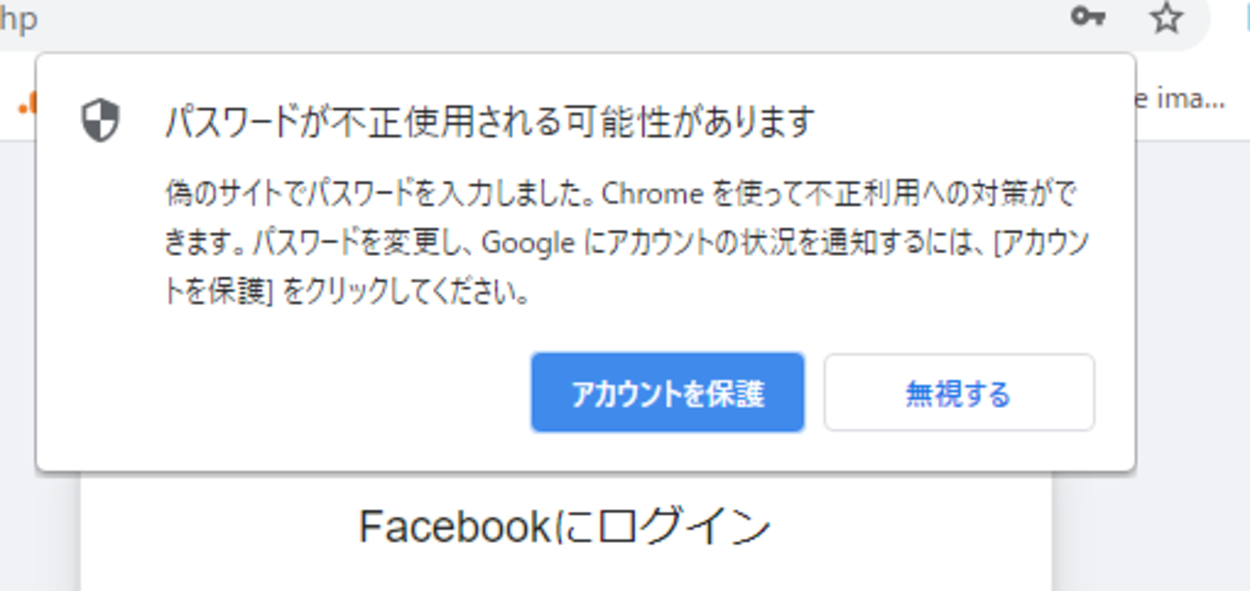

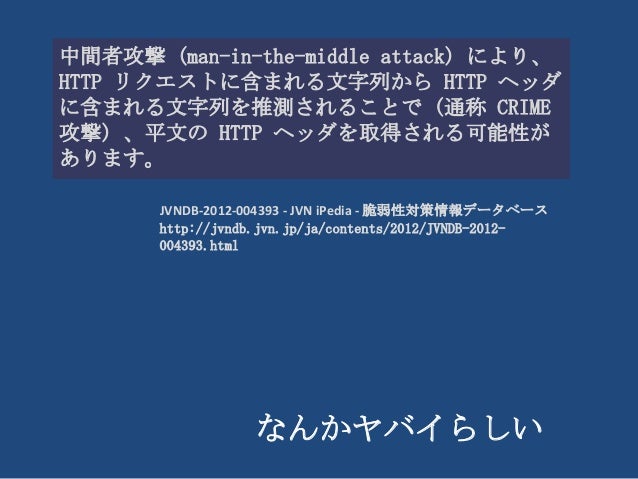

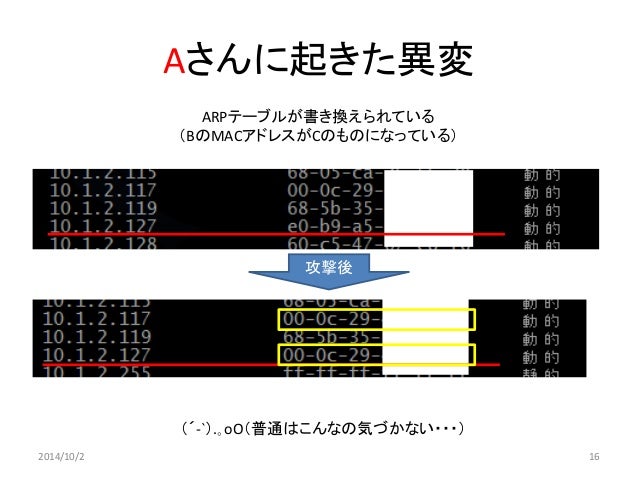

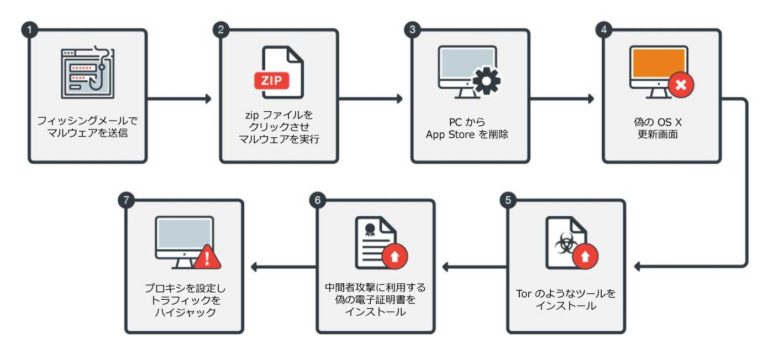

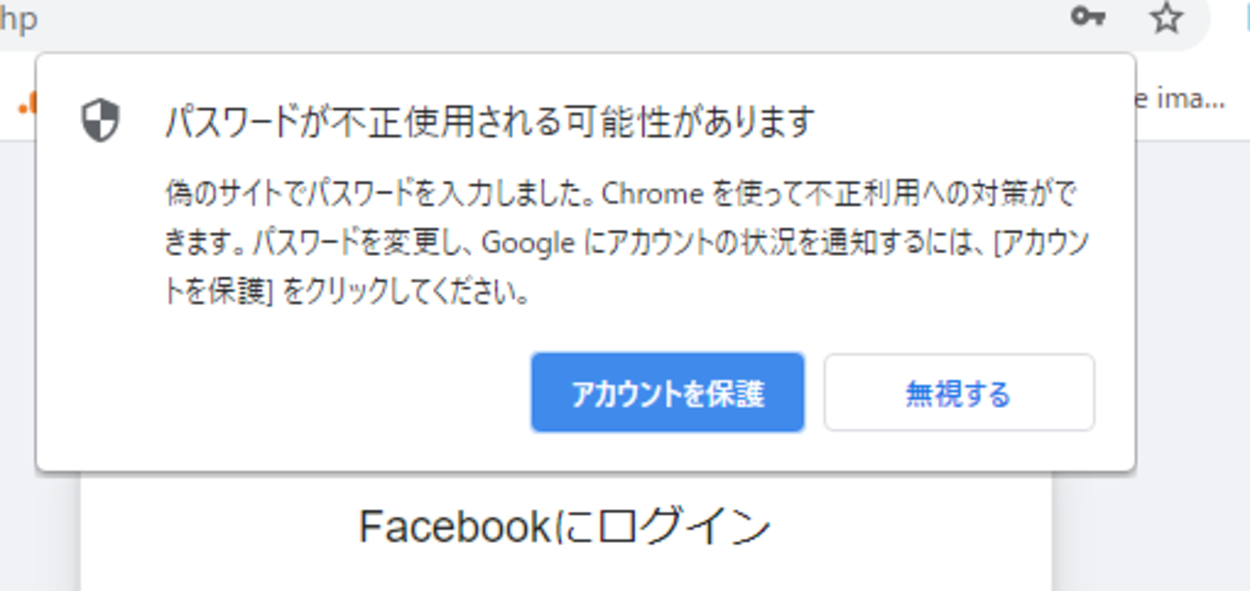

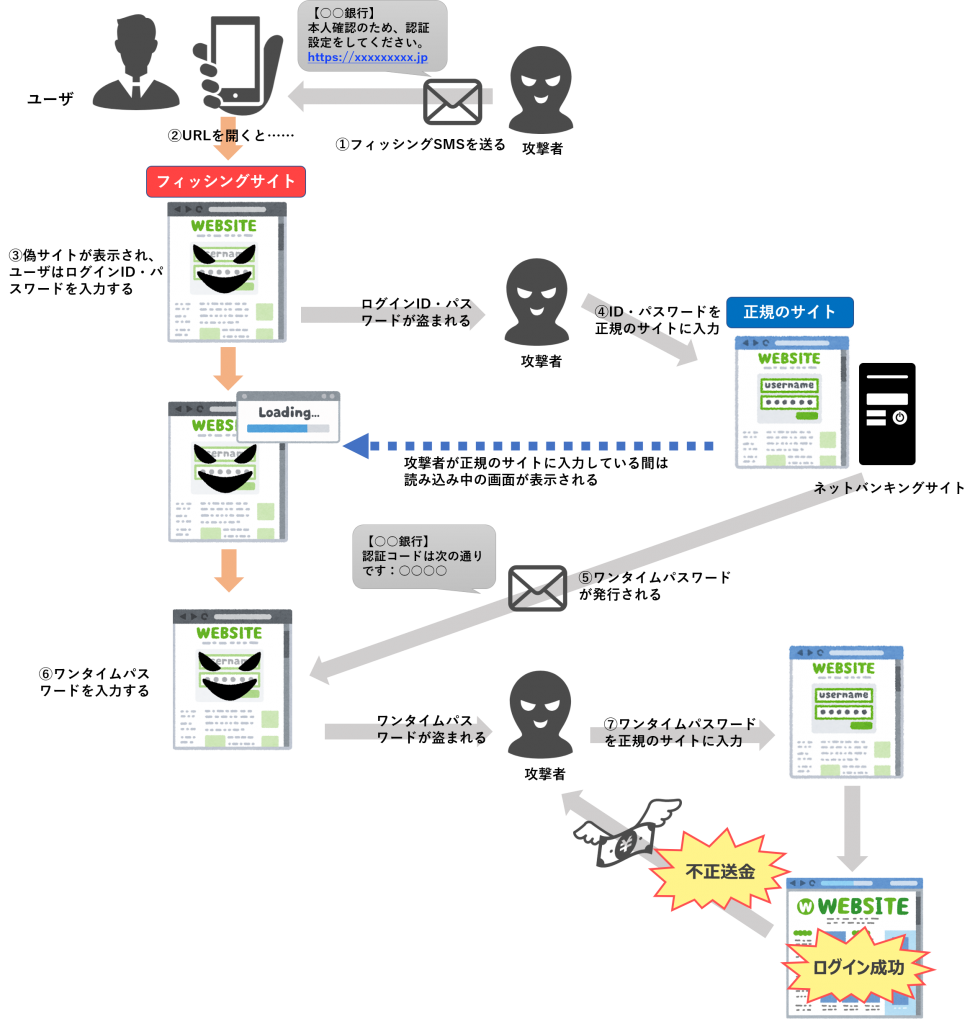

多様化するサイバー攻撃--技術的に防げてもユーザーがだまされる - (page 2)

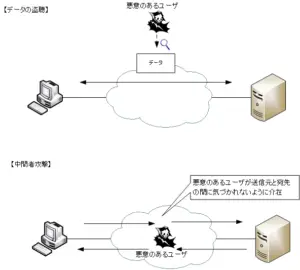

![[Unity/C#]WWW/HttpWebRequestにおける中間者攻撃の危険性を考慮した通信プログラムまとめ1.はじめに2.通信プログラム[基礎編]3.セキュリティについて4.通信プログラム[セキュリティ編]5.デバッグやその他の実装](https://qiita-image-store.s3.amazonaws.com/0/95636/c8d3b1d4-2ee5-422d-f4e7-8343813caca6.png)

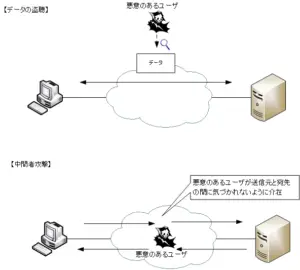

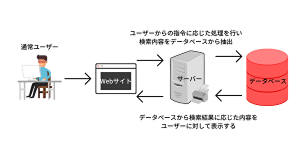

[Unity/C#]WWW/HttpWebRequestにおける中間者攻撃の危険性を考慮した通信プログラムまとめ1.はじめに2.通信プログラム[基礎編]3.セキュリティについて4.通信プログラム[セキュリティ編]5.デバッグやその他の実装

![【中古】マジックザギャザリング/英語版/C/赤/Scourge(スカージ) 96/143[C]:【SCG】Goblin War Strike/ゴブリンの集中攻撃](https://thumbnail.image.rakuten.co.jp/@0_mall/surugaya-a-too/cabinet/3591/ztoku10569m.jpg?_ex=300x300)

【中古】マジックザギャザリング/英語版/C/赤/Scourge(スカージ) 96/143[C]:【SCG】Goblin War Strike/ゴブリンの集中攻撃

![[Unity/C#]WWW/HttpWebRequestにおける中間者攻撃の危険性を考慮した通信プログラムまとめ1.はじめに2.通信プログラム[基礎編]3.セキュリティについて4.通信プログラム[セキュリティ編]5.デバッグやその他の実装](https://qiita-image-store.s3.amazonaws.com/0/95636/e2d24f78-19cf-c5fa-d235-161b74e68359.png)

[Unity/C#]WWW/HttpWebRequestにおける中間者攻撃の危険性を考慮した通信プログラムまとめ1.はじめに2.通信プログラム[基礎編]3.セキュリティについて4.通信プログラム[セキュリティ編]5.デバッグやその他の実装

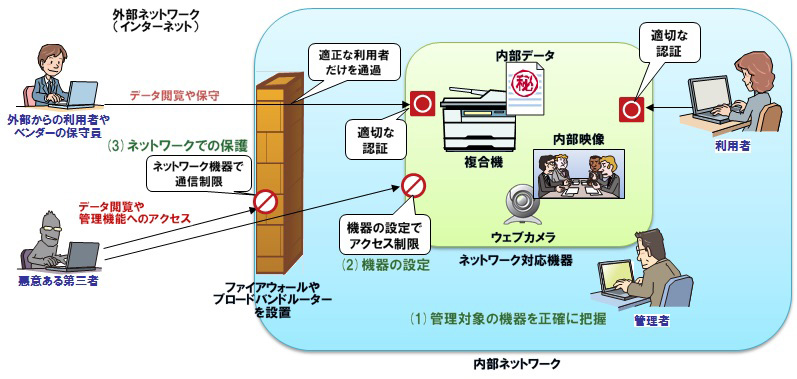

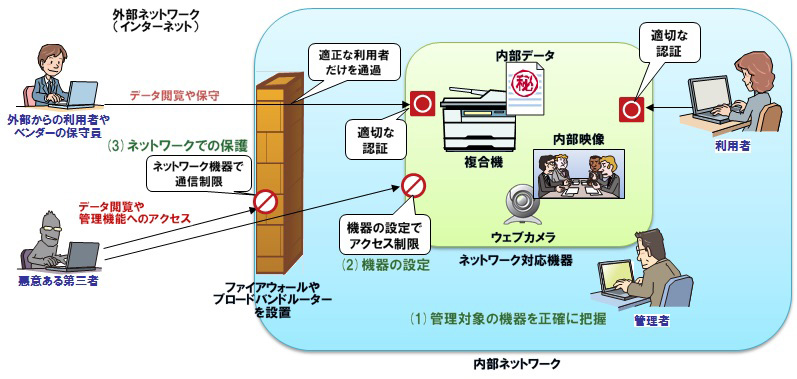

セキュリティの脅威と対策の概要言語の切り替え記事を検索ネットワーク技術解説TwitterFacebookTag

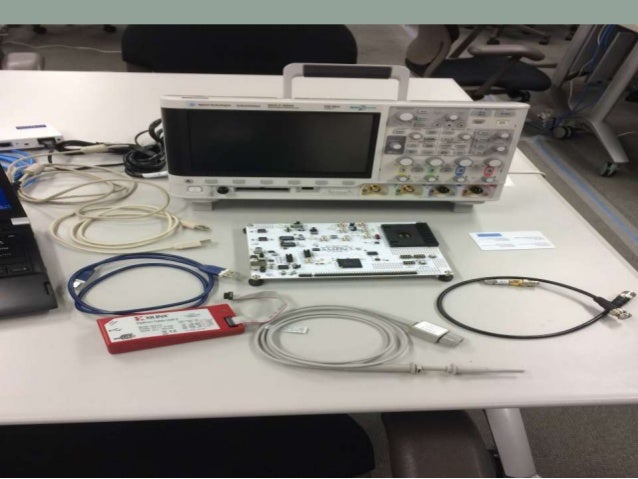

倫理的ハッキング(ハッカー)ラボラトリー|サイバーセキュリティ相談 evilginx2を使用し中間者攻撃(Man In The Middle Attack)を検証する

【中古】アニメ系トレカ/ノ-マルカード/モビルスーツガダムCGセレクション VOL.1.0 NO.29:集中攻撃!ガンキャノン!!

f:id:takuya_1st:20180409202104p:plain

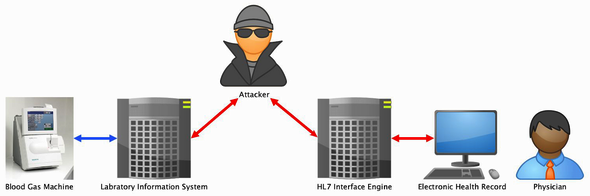

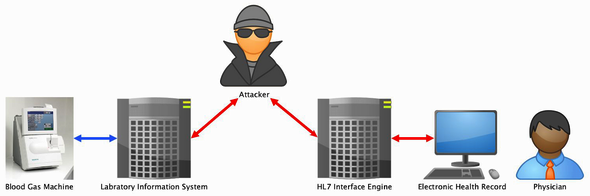

カリフォルニア大の研究チーム、古い医療システムの脆弱性を突く攻撃を警告:中間者攻撃で患者データの改ざんが可能

【中古】上級英文法 例外・不規則変化・紛らわしい語法の集中攻撃 /ベレ出版/成田修司(単行本)

ネットワークセキュリティ:用語解説、マルウェアの種類、DoS/DDoS攻撃の手法

アンプルール公式【スポット集中美容液】ラグジュアリーホワイト『コンセントレート HQ110』11mL…

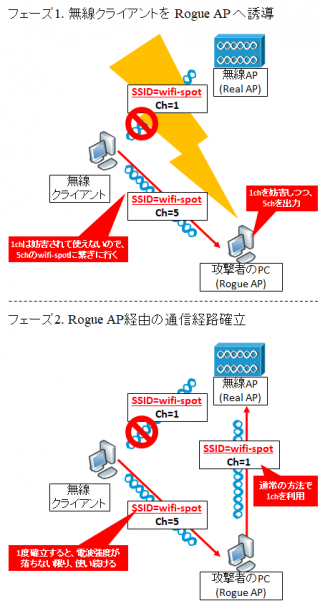

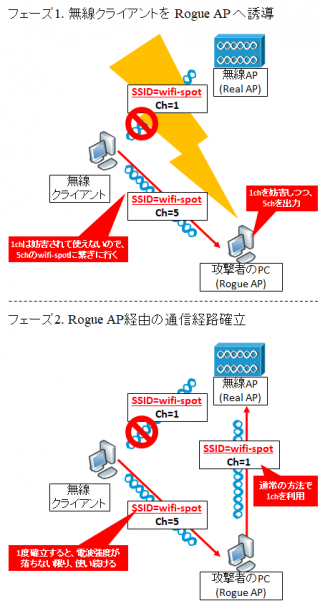

【図解】無線LAN の Man in the Middle攻撃 (Channel-based MitM)

サイバーセキュリティを高めながら心の病気を治し中のブログ スパマーの進撃ルートを調べる

倫理的ハッキング(ハッカー)ラボラトリー|サイバーセキュリティ相談 evilginx2を使用し中間者攻撃(Man In The Middle Attack)を検証する

【レビュー特典付き】ウォブスタイル ナイトHQエッセンス 11ml 美容液 スキンケア 夜用スポット美容液 透明感 WOVE style 送料無料

【セルジオ越後】三笘と伊東に「行ってらっしゃい」の攻撃。ペルー戦は大量点も、速攻に頼りすぎじゃない? 古橋の不発は本人だけの責任ではない

若い世代に人気が広がる裏でトラブル増脱毛でやけどその実態を探るエステ店経営者ら書類送検

野菜種子 極甘ミニトマト「カナリーベル」 20粒/50粒/200粒/500粒(ナント種苗) 【送料込み】 かなりーべる プラム型 高糖度 輸送性 耐病性 家庭菜園

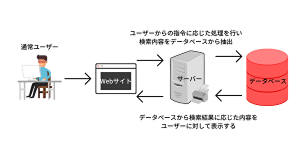

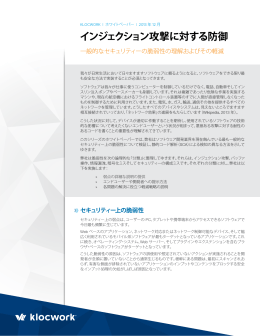

WordPressのプロによる情報発信メディア SQLインジェクションとは?被害事例と対策方法5つ!

がまかつ ワカサギダブル6本仕掛 狐タイプ1.5号(ナノムースコート)W239

フジ・メディア・ホールディングス傘下のエフシージー総合研究所にSQLインジェクション攻撃、35,000件のメールアドレスが漏えい

がまかつ W239 ワカサギダブル 6本仕掛 狐タイプ 1.5-0.2 【釣具 釣り具】

新たな一歩を応援するメディアTeamsでチャネルの表示/非表示を切り替える方法

Apple M1 Macに対する初のブラウザベースのサイドチャネル攻撃は、Javascriptが無効になっていても機能する

論文情報発表者会場タイムテーブル持ち物勉強会スタイル参加枠について禁止事項連絡先

![WOVE styleナイトHQエッセンス 11g[正規品] 【ウォブスタイル、美容液、ウォブスタイル美容液、夜用美容液】](https://thumbnail.image.rakuten.co.jp/@0_mall/best-c-p/cabinet/03317806/06155482/imgrc0073145172.jpg?_ex=300x300)

WOVE styleナイトHQエッセンス 11g[正規品] 【ウォブスタイル、美容液、ウォブスタイル美容液、夜用美容液】

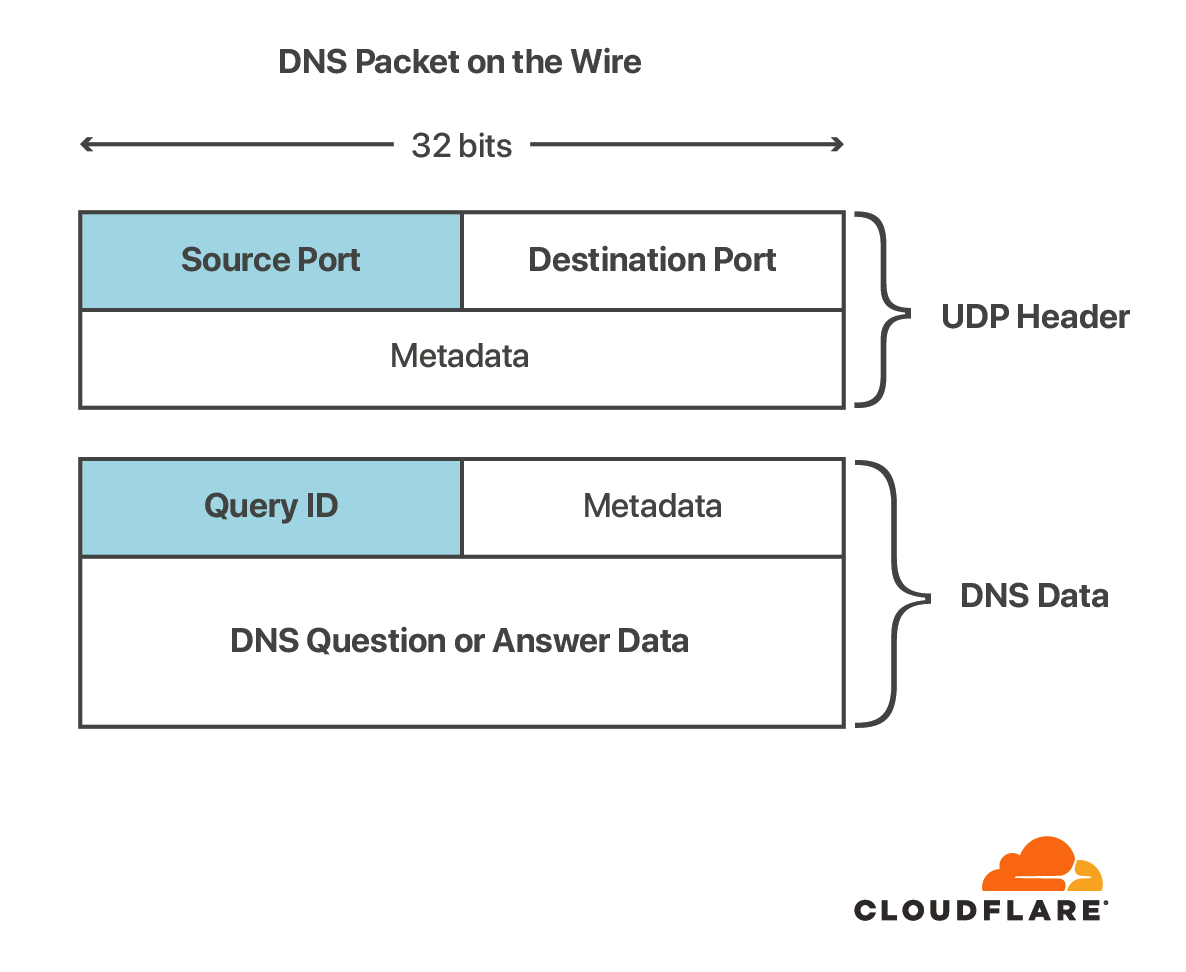

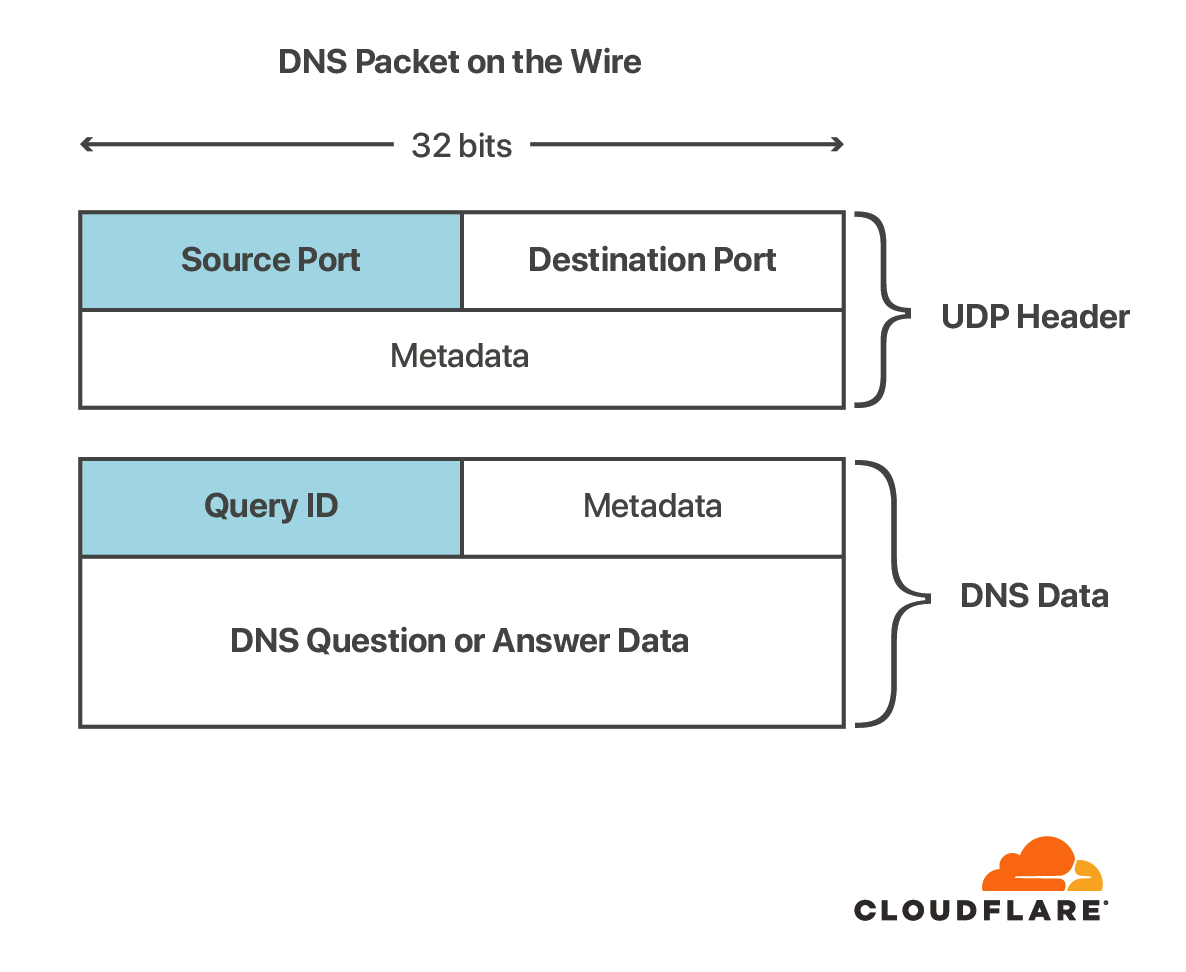

SAD DNSのICMP rate limitを用いたサイドチャネル攻撃について - knqyf263's blog

![[Unity/C#]WWW/HttpWebRequestにおける中間者攻撃の危険性を考慮した通信プログラムまとめ1.はじめに2.通信プログラム[基礎編]3.セキュリティについて4.通信プログラム[セキュリティ編]5.デバッグやその他の実装](https://qiita-image-store.s3.amazonaws.com/0/95636/c8d3b1d4-2ee5-422d-f4e7-8343813caca6.png)

![【中古】アニメ系トレカ/U/COMMAND/ゾイド スクランブル トレーディングカードゲーム 96/99[U]:集中攻撃](https://thumbnail.image.rakuten.co.jp/@0_mall/surugaya-a-too/cabinet/8271/gg721128m.jpg?_ex=300x300)

![〔状態A-〕ダウナードマジシャン【クォーターセンチュリーシークレット】{RC04-JP036}《エクシーズ》 [ダウナードマジシャン]](https://www.cardrush.jp/data/cardrush/product/20230217_c72ea2.jpg)

![【中古】マジックザギャザリング/英語版/C/赤/Scourge(スカージ) 96/143[C]:【SCG】Goblin War Strike/ゴブリンの集中攻撃](https://thumbnail.image.rakuten.co.jp/@0_mall/surugaya-a-too/cabinet/3591/ztoku10569m.jpg?_ex=300x300)

![[Unity/C#]WWW/HttpWebRequestにおける中間者攻撃の危険性を考慮した通信プログラムまとめ1.はじめに2.通信プログラム[基礎編]3.セキュリティについて4.通信プログラム[セキュリティ編]5.デバッグやその他の実装](https://qiita-image-store.s3.amazonaws.com/0/95636/e2d24f78-19cf-c5fa-d235-161b74e68359.png)

![WOVE styleナイトHQエッセンス 11g[正規品] 【ウォブスタイル、美容液、ウォブスタイル美容液、夜用美容液】](https://thumbnail.image.rakuten.co.jp/@0_mall/best-c-p/cabinet/03317806/06155482/imgrc0073145172.jpg?_ex=300x300)